第5回

DSPMとCSPMソリューションの比較:データセキュリティとクラウドセキュリティを橋渡しするには

Varonis Systems, Inc. 執筆

私どもVaronis Systems, Inc (NASDAQ: VRNS) は、データセキュリティと分析の先駆者で、データ保護、脅威の検出と対応、およびコンプライアンスに特化したソフトウェアを開発しています。

このコラムでは、サイバーセキュリティ、プライバシー、データ保護についての最新のトレンドや知見、分析情報、事例などを皆様にご紹介していきたいと考えております。

第5回目となる今回は、「DSPMとCSPMソリューションの比較:データセキュリティとクラウドセキュリティを橋渡しするには」と題して、データセキュリティとクラウドセキュリティの態勢管理の役割や機能の違い、相互補完関係、統合することのメリットを解説する、当社Nathan Coppingerのブログ記事をご紹介いたします。

世界中でクラウドへの移行が進み、データ侵害が定期的にニュースの見出しを飾る中、組織にとって、クラウドインフラストラクチャー(とその中にある機密性の高いデータ)の安全性を確保することがとても重要になっています。

この記事では、データセキュリティ態勢管理 (DSPM) ソリューションとクラウドセキュリティ態勢管理 (CSPM) ソリューションの本質的な役割を考え、Varonisがどのようにして独自に両方の役割を兼ね備えたプラットフォームを実現し、クラウドセキュリティとデータセキュリティのギャップを埋めるのかについて説明します。

いずれのタイプのソリューションも、サイバー脅威から組織を保護するように設計されていますが、目標達成のためのアプローチは独自のものです。

DSPMとCSPM — その違いは?

DSPMは機密性の高いデータがどこに保存されていても保護されることを確かにするソリューションですが、CSPMは重要なビジネスアプリケーションが構築されホスティングされているクラウドインフラストラクチャーのセキュリティに重点を置くソリューションです。

DSPMは、SaaS、クラウドベース、オンプレミスを含む様々なプラットフォーム環境において、機密性の高いデータを保護し、規制へのコンプライアンスを確実にするために設計されています。

DSPMの主な目的は、どこに保管されているのかに拘わらず、データのセキュリティとコンプライアンスを確保することです。DSPMは、データの発見、分類、アクセス制御、継続的な監視などの包括的な対策を実装しています。

一方、CSPMは脆弱性中心のアプローチを採用していて、クラウドインフラストラクチャーを保護することを目的としています。CSPMは環境内に構成不備やセキュリティのギャップが無いかクラウドインフラストラクチャーをスキャンして分析します。リスクスコアを割り当てて修正作業に優先順位を付け、新たな脅威が発生していないか環境を継続的に監視します。

脆弱性に焦点を当てるCSPMは、パッチの適用プロセスを自動化し、コンプライアンスを確実にし、進化する脅威に適応し、悪用のリスクを積極的に軽減するのに役立ちます。これらのツールは、動的なクラウド環境で強力なセキュリティ態勢を維持するために不可欠です。

データセキュリティ態勢管理 (DSPM) の中核機能

DSPMは、機密性の高いデータをそのライフサイクル全体にわたって特定、評価、監視、保護するために必要なツールと機能を組織に提供します。これにより、組織は、機密性の高いデータがどこになるのか、誰がアクセス権を持っているのか、どのように使用されているのか、適切に保護されているのかを把握することができます。

一般にDSPMの中核コンポーネントには次のものが含まれています:

•データの発見と分類:DSPMは、スキャンおよび発見の手法を自動化することにより、どこにあろうとも機密性の高いデータを見つけ、データを機密性と種類に応じて分類することにより、組織がセキュリティ対策を優先順位付けし、コンプライアンス対策をより適切に管理できるようにします。

•データアクセスガバナンス:DSPMは、データ資産全体のアクセス許可をマッピングし、組織がアクセスポリシーとアクセス許可を定義して強制できるようにして、許可されたユーザーのみが機密性の高い情報にアクセスできる状態を確実にします。DSPMは、アクセス許可を自動的に修正する機能を提供して、データの露出を減らし、最小権限モデルを実現します。

•データリスクアセスメント:DSPMは、データの露出、脆弱性、データ保護規制への準拠などの評価項目によって、データセキュリティリスクを評価します。これらのツールは、リスクレベルと修正のための推奨事項を提供します。

•コンプライアンスレポートと監査:DSPMは、組織が、GDPR、HIPAA、CCPAなど各種の規制フレームワークへのコンプライアンスを維持するのに役立つコンプライアンスレポートと監査ログを生成します。これらのレポートは、規制当局の監査と内部ガバナンスにとって不可欠なものです。

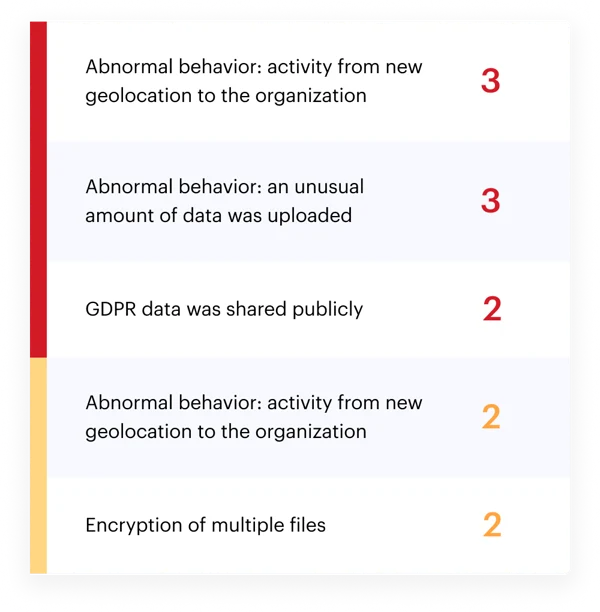

•アクティビティ監視と脅威の検出:DSPMは、データを監視して、過剰あるいは不正なアクセス、暗号化、持ち出しの可能性などの異常なアクティビティや疑わしいアクティビティを特定します。これにより、組織は内部者脅威、ランサムウェア、高度な持続的な脅威 (APTs) を検出するのに役立ちます。

•インシデントへの対応と修正:DSPMは、セキュリティインシデントとデータ侵害に迅速に対処するためのインシデントレスポンス機能を提供します。これらのツールは、アクセス権を削除したり、影響を受けるシステムやユーザーセッションをシャットダウンするなどの、対応アクションを自動化することができます。

エコシステム全体にこれらの中核コンポーネントに実装することにより、DSPMのアプローチは、企業がデータリスクを特定して軽減し、コンプライアンスを維持し、侵害の影響を軽減できるようにします。

クラウドセキュリティ態勢管理 (CSPM) の中核機能

CSPM戦略は、組織が悪用のリスクを積極的に軽減し、修正プロセスを自動化し、コンプライアンスを確実にし、進化する脅威に適応するのに役立ちます。このアプローチは、動的なクラウド環境で強固なセキュリティ態勢を維持するために不可欠です。

一般にCSPMの中核コンポーネントには次のものが含まれています:

•資産の発見:CSPMは、組織のクラウド環境内のすべての資産を自動的に発見し、インベントリーを作成します。その対象には、仮想マシン、ストレージバケット、データベース、ネットワーク構成などが含まれます。資産の発見の正確さは、クラウド資源のセキュリティを評価するために重要です。

•構成管理:CSPMは、CISベンチマークやクラウド固有のセキュリティガイドラインなどの業界のベストプラクティスやコンプライアンス基準に照らして、クラウド資産のセキュリティ構成を評価します。このアプローチでは、資産を脆弱性や不正アクセスに晒すような構成不備を特定し、修正に必要なステップを提示します。

•脆弱性評価:CSPMは、クラウド資源に対して定期的な脆弱性スキャンを実行して、既知の弱点を検出します。これらのソリューションは、組織に脆弱性スコアを提供し、問題の重大度に基づいて修正作業の優先順位を付けられるようにします。

•修正とレポート:CSPMは、特定されたセキュリティ問題の修正のための指針と推奨事項を提示します。これらのソリューションは、組織がセキュリティ態勢を経時的に追跡し、監査人にコンプライアンスを実証するのに役立つレポートとダッシュボードを提供します。一部のソリューションでは、自動修正機能も提供されます。

•ネットワークセキュリティアセスメント:CSPMは、ファイアウォールルール、ネットワークのセグメント化、トラフィック監視などのネットワークセキュリティ制御を評価し、クラウドネットワークインフラストラクチャーの抱える潜在的なセキュリティのギャップや構成不備を検出します。

•コンプライアンス監視:CSPMは、GDPR、HIPAA、SOC 2などの業界固有の規制や標準に準拠しているかどうか、クラウド資源を継続的に監視します。コンプライアンスレポートを生成し、構成ドリフトによってコンプライアンス違反が検出された場合には、組織に警告します。

•脅威の検出と脅威への対応:一部のCSPMソリューションには、クラウドのログとネットワークトラフィックのパターンを分析して、疑わしいアクティビティや潜在的なセキュリティインシデントを特定する、脅威の検出能力を提供するものがあります。これらのソリューションでは、自動応答アクションも提供されていることがあります。

CSPMは、クラウドサービスを採用する組織にとって、クラウド環境の安全性、コンプライアンス、脅威に対する回復力を確かめるために不可欠です。このアプローチは、組織が事業運営にクラウド技術を活用する際に、セキュリティリスクを積極的に管理し、強力なセキュリティ態勢を維持するのに役立ちます。

DSPMとCSPM — 完全なクラウドセキュリティ戦略を構成する2つの要素

クラウド環境とその中のデータの両方を保護することの複雑さは、DSPMソリューションとCSPMソリューションの両方を実装し、連携して機能するセキュリティ戦略の必要性を強調しています。

DSPMソリューションは、機密性の高いデータがどこに保存されていても監視し保護することを可能にし、CSPMソリューションは、クラウドインフラストラクチャーのセキュリティとその中にあるデータへの経路を遮断することにに重点を置いています。これらの2つのソリューションは相互に補完し合い、サイバー脅威が絶えず進化している時代に、包括的なセキュリティのカバー範囲を提供します。

一元的な可視性

DSPMとCSPMソリューションを組み合わせることにより、データ資産とクラウド資産の両方を含む、組織のセキュリティの全体像を包括的に把握することができます。データの発見と資産の発見を統合することにより、組織は機密性の高いデータが保管されている場所と、クラウド環境内でどのように保存、アクセス、保護されているのかを一元的に理解できるようになります。

構成管理と露出管理

CSPMソリューションは、機密性の高いデータをセキュリティリスクに晒す可能性のあるクラウド環境内の構成不備や脆弱性を特定するのに役立ちます。このようなリスクが特定されると、DSPMソリューションは、機密性の高いデータがリスクに晒されているかどうかを判別し、その露出に関する洞察を提供することにより、タイムリーな修正を可能にしてくれます。

コンプライアンス管理

DSPMとCSPMはどちらも、規制基準とセキュリティのベストプラクティスへの準拠を確実にするのに役立ちます。これらの戦略が連携して、データ資産とクラウド資産全体にわたるコンプライアンスポリシーの監視して強制し、コンプライアンス管理に対する包括的なアプローチを提供して、罰則や罰金のリスクを軽減します。

インシデントレスポンス

クラウド上でセキュリティインシデントが発生した場合、CSPMは侵害をすばやく検出し、対応アクションを開始できます。同時に、DSPMは、機密性の高いデータが侵害されたことを検出し、侵害の調査と封じ込め、リスク軽減に必要となるツールやガイドを提供し、潜在的なデータ漏洩を報告することができます。

セキュリティの自動化

DSPMとCSPMソリューションを統合することにより、特定されたセキュリティの問題への自動応答が容易にすることができます。クラウド環境で脆弱性や構成不備が検出されると、潜在的なデータ露出を最小化するための自動化されたアクションを開始できます。

レポート作成と監査の強化

組織はDSPMとCSPMを使用して包括的なレポートを生成し、データ保護規制への準拠を実証するだけではなく、データ資源とクラウド資源のセキュリティに関する洞察も提供します。このレポート機能は内部ガバナンスと規制当局の監査にとって重要なものとなることがあります。

DSPMとCSPM — 完全なクラウドセキュリティ戦略を構成する2つの要素

クラウド環境とその中のデータの両方を保護することの複雑さは、DSPMソリューションとCSPMソリューションの両方を実装し、連携して機能するセキュリティ戦略の必要性を強調しています。

DSPMソリューションは、機密性の高いデータがどこに保存されていても監視し保護することを可能にし、CSPMソリューションは、クラウドインフラストラクチャーのセキュリティとその中にあるデータへの経路を遮断することにに重点を置いています。これらの2つのソリューションは相互に補完し合い、サイバー脅威が絶えず進化している時代に、包括的なセキュリティのカバー範囲を提供します。

一元的な可視性

DSPMとCSPMソリューションを組み合わせることにより、データ資産とクラウド資産の両方を含む、組織のセキュリティの全体像を包括的に把握することができます。データの発見と資産の発見を統合することにより、組織は機密性の高いデータが保管されている場所と、クラウド環境内でどのように保存、アクセス、保護されているのかを一元的に理解できるようになります。

構成管理と露出管理

CSPMソリューションは、機密性の高いデータをセキュリティリスクに晒す可能性のあるクラウド環境内の構成不備や脆弱性を特定するのに役立ちます。このようなリスクが特定されると、DSPMソリューションは、機密性の高いデータがリスクに晒されているかどうかを判別し、その露出に関する洞察を提供することにより、タイムリーな修正を可能にしてくれます。

コンプライアンス管理

DSPMとCSPMはどちらも、規制基準とセキュリティのベストプラクティスへの準拠を確実にするのに役立ちます。これらの戦略が連携して、データ資産とクラウド資産全体にわたるコンプライアンスポリシーの監視して強制し、コンプライアンス管理に対する包括的なアプローチを提供して、罰則や罰金のリスクを軽減します。

インシデントレスポンス

クラウド上でセキュリティインシデントが発生した場合、CSPMは侵害をすばやく検出し、対応アクションを開始できます。同時に、DSPMは、機密性の高いデータが侵害されたことを検出し、侵害の調査と封じ込め、リスク軽減に必要となるツールやガイドを提供し、潜在的なデータ漏洩を報告することができます。

セキュリティの自動化

DSPMとCSPMソリューションを統合することにより、特定されたセキュリティの問題への自動応答が容易にすることができます。クラウド環境で脆弱性や構成不備が検出されると、潜在的なデータ露出を最小化するための自動化されたアクションを開始できます。

レポート作成と監査の強化

組織はDSPMとCSPMを使用して包括的なレポートを生成し、データ保護規制への準拠を実証するだけではなく、データ資源とクラウド資源のセキュリティに関する洞察も提供します。このレポート機能は内部ガバナンスと規制当局の監査にとって重要なものとなることがあります。

CSPMソリューションとDSPMソリューションを統合することにより、組織はデータセキュリティとクラウドセキュリティの間のギャップを埋める統合セキュリティ戦略を作成することができ、クラウド中心となっていく世界の中での機密性の高いデータを保護する包括的アプローチを提供できるようになります。このコラボレーションにより、保管場所やアクセス方法に関係なく、データの安全性とコンプライアンスを維持することができます。

Varonisによるセキュリティ態勢の最適化と改善

従来のDSPMソリューションがデータの保護のみに焦点を当てており、CSPMのアプローチはクラウドインフラストラクチャーそのもののセキュリティ確保に焦点を当てていますが、VaronisのData Security Platformは2つのコンセプトの隙間を埋めるものです。私たちは主にデータに焦点を当てていますが、インフラストラクチャーのセキュリティに隙間があると、機密性の高いデータに対するアクセス経路が開かれ、組織を危険に晒す可能性があることを理解しています。

Varonisはデータセキュリティとクラウドセキュリティのための包括的なソリューションを提供します。クラウド上かオンプレミス環境かを問わず、お客様のハイブリッド環境全体で機密性の高いデータを発見して分類します。Varonisは、NIST、HIPAA、SOX、GDPRなどの規制に合わせて調整された高精度の分類ポリシーを使用して、潜在的なデータリスクを特定し、管理します。

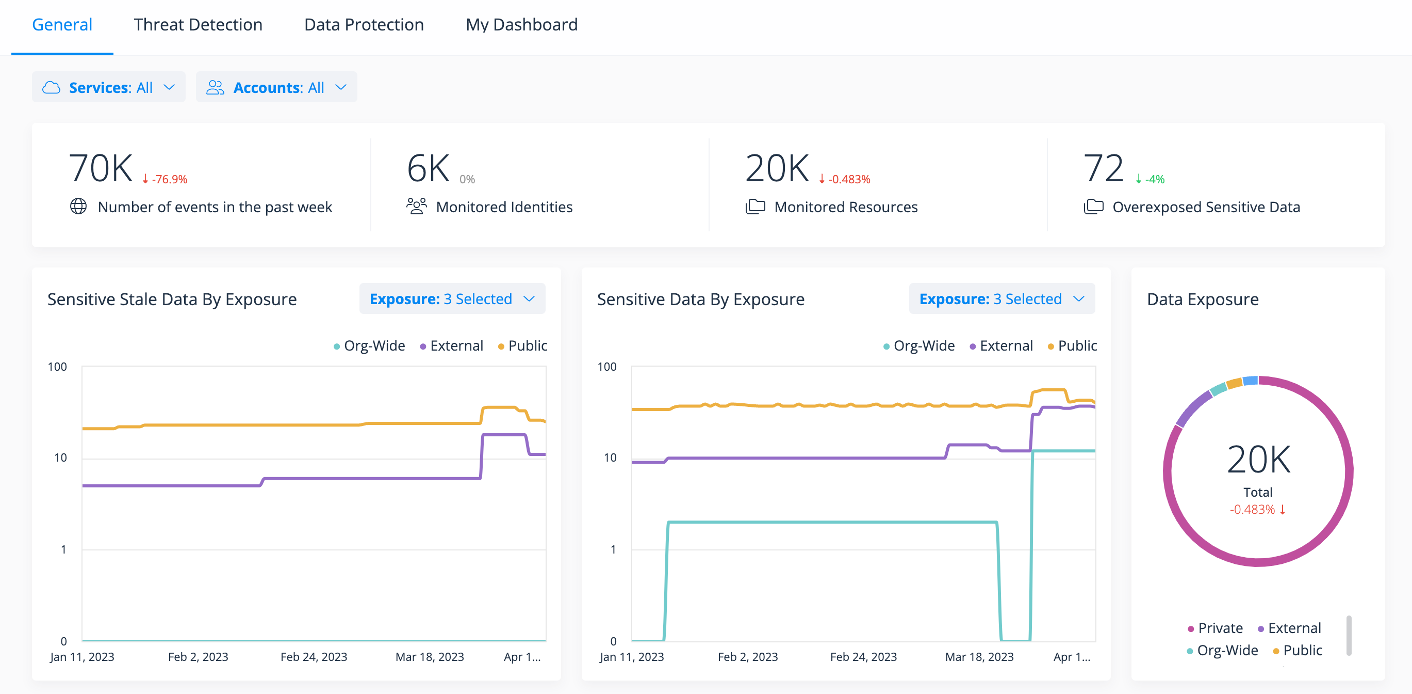

カスタマイズ可能なリアルタイムのDSPMダッシュボードで、お客様のクラウドセキュリティ態勢とデータセキュリティ態勢を継続的に評価します。このダッシュボードは、過剰なアクセス権、サードパーティアプリケーション接続、構成不備などから生じた、機密性の高いデータに対する不適切なアクセス経路を特定するのに役立ちます。

私たちのSaaSプラットフォームは、一般公開されているバケット、脆弱なパスワードポリシー、過度に寛容なIAM設定など、クラウド環境とデータをリスクに晒す設定不備を自動的に検出します。Varonisは、それぞれの構成不備に重大度レベルを割り当て、即座に修正するための手順を提示しします。特定の構成不備については、ユーザーがVaronisインターフェースから直接ボタンをクリックするだけで自動的に修正することも可能です。

Varonisは、データを深く掘り下げ、SaaSやIaaSからオンプレミスまで、様々なデータストアのアクセス許可を継続的に分析します。この細分化された分析により、機密性の高いデータがどこで社内、外部、あるいは一般公開で露出しているのかが明らかになり、誰がアクセス権を持っているのか、どのレベルのアクセス権を持っているのか、どのようにアクセス権を取得したのかがわかります。Varonisは修正の自動化を得意としており、データに対する過剰で古いアクセス権を大規模かつ継続的に修正して、潜在的な侵害の影響を抑えます。

また、データのアクティビティの監視と正規化を行うことにより、人間が読むことのできる、クラウドを跨いだイベントの監査証跡を作成します。機密性の高いデータに対する異常あるいは過剰なアクセス、データの持ち出しが疑われるイベント、権限昇格、重要な設定の変更など、異常なアクティビティやリスクの高いアクティビティを警告します。

すべてのお客様に、データに対する脅威を監視し、アラートを調査し、早急な対応が必要な本物のインシデントだけを明らかにする専任のサイバーセキュリティ専門家からなる、Varonisの積極的なインシデントレスポンスチームにアクセスが提供されます。この積極的なアプローチは、脅威が定着してしまう前に迅速に検出して対応し、侵害の潜在的な影響を軽減し、お客様のセキュリティ態勢全体を強化することをVaronisが支援できることを意味しています。

そのため、もし、脅威アクターがクラウドの脆弱性や構成不備を悪用してお客様の環境に侵入できてしまったとしても、Varonisはデータを触ったりデータを持ち出そうとした時点でアクターを捕らえることができます。

参考

オリジナルブログ記事(英文) https://www.varonis.com/blog/dspm-vs-cspm-solutions

DSPMソリューション https://www.varonis.com/ja/use-case/dspm

Varonis Data Security Platform https://www.varonis.com/ja/products/data-security-platform

コンプライアンス管理 https://www.varonis.com/ja/use-case/compliance-management

積極的なインシデントレスポンス https://www.varonis.com/ja/use-case/proactive-incident-response

製品/ソリューションデータシート

•Varonis Data Security Platform https://view.highspot.com/viewer/65e0af34d8b0798c482be022?iid=6447fe16f42f6c8bf72d2920

•Varonis SaaS https://view.highspot.com/viewer/65e0af34d8b0798c482be022?iid=640b098420d430761a8ed539

•DatAdvantage Cloud https://view.highspot.com/viewer/65e0af34d8b0798c482be022?iid=60d3ac428117176d1e31eed3

製品紹介動画

( 動画再生後、ウィンドゥ右下の【CC】ボタンをクリックすると日本語字幕が選択できます。)

•Varonis Data Security Platform(英語、日本語字幕付き) https://view.highspot.com/viewer/65e0af34d8b0798c482be022?iid=61eece4e1146a270cd24bc7b

•DatAdvantage CloudによるクラウドとSaaS向けセキュリティ(英語、日本語字幕付き) https://view.highspot.com/viewer/65e0af34d8b0798c482be022?iid=609fad77c79c5248561b4625

ブログ記事著者のご紹介

Nathan Coppinger

Nathanは、最先端のテクノロジーを学ぶことが好きでしたが、コーディングをするための忍耐力はありませんでした。そこで彼は、ソフトウェアコードの背後にいる才能ある人々を代弁するマイクとなるという自分の立ち位置を見つけました。

(翻訳:跡部 靖夫)

プロフィール

Varonis Systems, Inc. (NASDAQ: VRNS) はデータセキュリティと分析の先駆者で、データ保護、脅威の検出と対応、およびコンプライアンスに特化したソフトウェアを開発しています。Varonisはデータのアクティビティや境界テレメトリー、ユーザーの振る舞いを分析することにより企業のデータを保護し、機密性の高いデータのロックダウンにより事故を防ぎ、また、自動化によりセキュアな状態を効率的に維持します。

Webサイト:Varonis Systems, Inc.

- 第66回 マルチクラウド環境のID管理で考慮すべきこと

- 第65回 Varonisインシデントレスポンス:Boxでの個人識別情報 (PII) 漏洩を防止

- 第64回 Varonisによるエンタイトルメント管理の合理化

- 第63回 データの完全性とは何か、どうすれば維持できるのか?

- 第62回 Microsoft CopilotのEchoLeak:AIセキュリティへの影響

- 第61回 Varonis MCP Serverのご紹介

- 第60回 UEBA購入ガイド:適切なソリューションの選び方

- 第59回 データセキュリティレポート、99%の組織がAIに機密性の高いデータを露出していることが明らかに

- 第58回 DLPソリューションに求められるゼロトラストルネッサンス

- 第57回 情報漏洩防止 (DLP) とは?

- 第56回 データセキュリティ態勢管理 (DSPM) とは?

- 第55回 データセキュリティはチーム競技

- 第54回 Varonis for Microsoft 365 Copilotの概要

- 第53回 火傷をしないために:Azureのネットワークとファイアウォールでよくある構成不備の特定と修正

- 第52回 データの発見と分類:データのスキャン方法の重要性

- 第51回 クラウドセキュリティの問題を発見して修正するAzure Access Graphのご紹介

- 第50回 VaronisがCyralを買収、データベースアクティビティ監視を刷新

- 第49回 Varonis Data Lifecycle Automationによるデータガバナンスの合理化

- 第48回 クラウドセキュリティとは?

- 第47回 クラウドガバナンスを理解するための包括的なガイド

- 第46回 役割ベースのアクセス制御 (RBAC) とは?

- 第45回 データセキュリティ態勢管理 (DSPM): 最高情報セキュリティ責任者 (CISO) のためのベストプラクティスガイド

- 第44回 パラダイム転換:データセキュリティが遂に中心的な役割を果たすようになった理由

- 第43回 AWSのS3バケットを狙うランサムウェア:攻撃者による暗号化を防止する方法

- 第42回 DeepSeekを見つける: シャドゥAIの見つけ方、止め方

- 第41回 データセキュリティとインシデント対応を変革するVaronisのAthena AI

- 第40回 IDがデータセキュリティにおける最大の死角となってしまっている理由

- 第39回 Microsoft 365の新機能「組織メッセージ」の潜在的なリスク

- 第38回 サイバーセキュリティ啓発のヒント10選:積極的な安全確保

- 第37回 古いデータを効率的にアーカイブするための4つのポイント

- 第36回 Varonis for ServiceNowのご紹介

- 第35回 CISOの秘密: 2025年に向けた究極のセキュリティ計画

- 第34回 クラウドセキュリティの問題を発見して修正するAWS Access Graphのご紹介

- 第33回 Varonis for Google Cloudのご紹介

- 第32回 Microsoft 365 CopilotへのNIST CSF 2.0の適用

- 第31回 NISTサイバーセキュリティフレームワーク 2.0を紐解く

- 第30回 データセキュリティ最前線: Varonisのいま(2024年10月)

- 第29回 DSPMを利用してシャドーデータベースを見つける方法

- 第28回 サプライチェーン攻撃への対応準備はできていますか?—サプライチェーンリスク管理が不可欠である理由

- 第27回 クラウドの裂け目:大規模学習モデル (LLM) リスクから身を守るには

- 第26回 クラウドの構成ドリフトを防ぐには

- 第25回 データ漏洩に繋がるAWSの構成不備

- 第24回 データ分類製品購入ガイド: データ分類ソリューションの選び方

- 第23回 クラウド領域のデータセキュリティ:DSPMの主な活用方法

- 第22回 米国証券取引委員会(SEC)の新サイバー開示ガイドラインが意味するもの

- 第21回 対談:悪意のある(非)内部関係者

- 第20回 欧州連合人工知能法(EU AI法):その内容と重要ポイント

- 第19回 UEBAとは?ユーザーとエンティティーの振る舞い分析 (UEBA) の完全ガイド

- 第18回 対談:ガバナンス、リスク管理、コンプライアンス (GRC) の原理

- 第17回 クラウドセキュリティプログラムを一から構築するには

- 第16回 Snowflake内の重要データの安全を確保するには

- 第15回 Salesforceの保護:公開リンク作成を防止

- 第14回 ランサムウェアを防止する方法:基本編

- 第13回 クラウドセキュリティの基本:データセキュリティ態勢管理(DSPM)の自動化

- 第12回 職場でのAI活用:ビジネス活用のための準備と安全確保に関する3つのステップ

- 第11回 DSPM購入ガイド:DSPMソリューションの選び方

- 第10回 ISO 27001 (ISMS) 準拠ガイド: 重要なヒントと洞察

- 第9回 クラウドデータセキュリティの未来:DSPM活用法

- 第8回 組織における責任共有モデルの理解と適用

- 第7回 Varonisを活用してMicrosoft Copilot for Microsoft 365の安全な導入を加速する方法

- 第6回 企業向けCopilotに入力して欲しくないプロンプト6選

- 第5回 DSPMとCSPMソリューションの比較:データセキュリティとクラウドセキュリティを橋渡しするには

- 第4回 生成AIセキュリティ:Microsoft Copilotの安全なロールアウトに向けて

- 第3回 Varonisが内部者の脅威との戦いを支援する3つの方法

- 第2回 VaronisがGigaOmの2023年版レーダーレポート「データセキュリティプラットフォーム」でリーダーに選出

- 第1回 Varonis誕生ものがたり