第23回

クラウド領域のデータセキュリティ:DSPMの主な活用方法

Varonis Systems, Inc. 執筆

あらゆる産業がデータに依存しており、そのデータの保管先は動的なクラウド環境になってきています。クラウドで機密性の高いデータを扱う組織が、セキュリティとコンプライアンスを確保するためには、データセキュリティ態勢管理 (DSPM) が不可欠です。

ほとんどの企業では、大規模な開発チーム(アウトソース先の場合もあります)とともに複数のクラウドを併用しており、常に新しいリソースを立ち上げています。データベース、オブジェクトストレージ、SaaSアプリケーション、それに最近ではAI訓練パイプラインが加わり、さまざまなデータソースに大量のデータが存在しており、従来の方法では保護しきれない多くの攻撃ベクトルが存在しています。

クラウドプロバイダー大手3社(AWS、マイクロソフト、グーグル)が優れたAPIを提供しているため、DSPM機能の開発は、従来のオンプレミス環境でのデータセキュリティ機能の開発よりも容易になりました。DSPM機能は急速に進歩し、現在では、DSPMは動的なクラウド環境におけるデータの安全確保に不可欠なものとなっています。

このブログでは、DSPMの主な活用例について検討し、このフレームワークがデータセキュリティに対する包括的なアプローチの一部に過ぎない理由を説明します。

DSPMの活用例

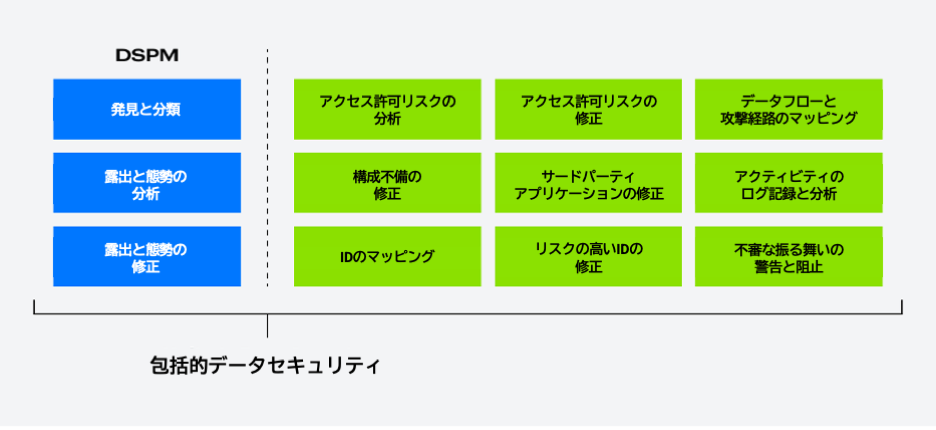

DSPMは、クラウドデータの安全確保における大きな課題3つに対処するのに役立ちます:

機密データはどこにありますか?

データの作成、複製、移動が容易なクラウド環境では、データの安全確保の最初のステップは、データがどこにあるかを把握することです。DSPMは、環境全体の機密性の高いデータを自動的にスキャンして発見し、資格情報、保護対象保険情報 (PHI)、個人識別情報 (PII) 、医療保険の相互運用性と説明責任に関する法律 (HIPAA) データなど、機密性と種類に応じて分類します。

当社のデータはリスクに晒されているのでしょうか?

機密性の高いデータの所在を特定することは、ほんの始まりに過ぎません。続いて、それが露出している場所とリスクに晒されている場所を特定する必要があります。

個人識別情報 (PII) が補完されている安全ではないバケットはありませんか?機密性の高い人事データに対して高リスクのアクセスはありますか?誰かが盗んだ資格情報を使用して環境内に侵入して横展開をしていませんか?

リスクと露出を理解するためには、プラットフォーム、アプリケーションからオブジェクトレベルに至るまで、機密性の高いデータをアクセス許可とアクセスアクティビティにマッピングするDSPM機能が必要です。このような深い理解がなければ、セキュリティ態勢は簡単に侵害される可能性があります。

データをより安全にするにはどうすれば良いでしょう?

詰まるところ、データを危険に晒している問題を、迅速に、修正する必要があります。問題の修正(リスクの高いアクセス許可の解消、構成不備の修正、グローバル共有リンクの削除など)に時間が掛かれば掛かるほど、データ侵害のリスクは高くなります。

対処が必要なクラウド上の問題や構成不備の数はすぐに増加し、IT部門やセキュリティ部門が手動で修正できる能力を上回ってしまいます。これに対処するため、DSPM機能には、時間の経過とともによりセキュアな環境を実現していくため、自動修正機能が組み込まれている必要があります。

クラウド上に機密性の高いデータを持つ組織は、データセキュリティへのアプローチの中核としてDSPMを考えるべきです。なぜなら、DSPMが非常に有用と考えられる場合があるからです。

DSPMのビジネスケース

DSPMの必要性を裏付けるさまざまなビジネスケースの例をいくつか見てみましょう。

合併と買収 (M&A)

M&Aはセキュリティ部門に特有の課題をもたらします。セキュリティ部門が、さらに多くのクラウド、アプリケーション、データベースに分散している両社のデータの安全確保の責任を負うことになるからです。M&Aはまた、HIPAA、GDPR、CCPA、NIST、ITAR、あるいは新しいEU AI法など、異なるデータ所在地や規制の要件の対象になることを意味するかも知れません。

本質的に、合併や買収では、クラウド上のデータの安全保護の課題が倍増します。このような場合、DSPMは、両社の機密性の高いデータを特定し、悪用される前にリスクを特定して修正し、規制要件の全体像を提供するために不可欠です。

データプライバシー監査

GDPRやCCPAのような特定の規制に準拠しようとする場合、組織は個人情報の取り扱いを評価するために包括的なレビュープロセスを実施することが一般的です。

DSPMは、これらの規制に関連するデータを特定し、リスクを評価するのに役立ちます。Varonisは更に進んで、クラウド上でもオンプレミス環境でも、データに対する全てのアクションの正規化されたレポートを作成します。これにより、ファイル、フォルダー、サイト、アクセス許可、メールボックスなどの完全な履歴を提供します。このアクティビティの監査証跡を使うことによって、徹底的なデータプライバシー監査の実施がはるかに容易になります。

クラウド移行

オンプレミス環境からクラウドへの移行であれ、あるクラウド環境から別のクラウド環境への移行であれ、クラウド移行は大仕事です。データセキュリティの観点からは、どんな機密性の高いデータが移動されているのかを把握することは困難です。

クラウドには、オンプレミス環境には存在せず、移行中にできてしまう潜在的な攻撃ベクトルも多数存在します。例えば、移行作業により、データベーススナップショットやS3バケットをインターネットに簡単に露出させることができてしまうため、攻撃者はリスクの高いアクセス許可を悪用できてしまいます。

DSPMは、ある環境から次の環境に移動するすべての機密性の高いデータを追跡することができます。DSPMはまた、移行プロセス中に発生する露出やリスクの検出にも役立ちます。

DSPM: 氷山の一角

クラウドデータセキュリティにとって不可欠ではありますが、DSPMは包括的なデータセキュリティのアプローチの一部に過ぎません。次に挙げるような機能も同じように重要です:

データアクセスのガバナンス

データアクセスガバナンスは、データに対するアクセス権の承認や却下、アクセス許可の適正化、不要な露出の排除と規制準拠のために重要です。

情報漏洩防止 (DLP)

DLPは、罰金や生産性低下につながる可能性のある盗難や損失から情報を保護します。DLPは、データの保護とポリシーの強制に不可欠です。

データ中心の脅威検出

安全な環境であっても、高度な攻撃者は侵入経路を見つけます。データ中心の脅威検出は、特に、内部者による攻撃や盗まれた資格情報に起因する侵害などの検出が難しい手法を使用する、アクティブな脅威の検出するために必要となります。

ユーザーとエンティティ振る舞い分析 (UEBA) も、脅威モデルを構築し、攻撃を示す可能性のある異常な振る舞いを特定するために重要です。

DSPMについてのよくある質問 (FAQ)

DSPMの目標は何ですか?

DSPMはデータ発見のためのソリューションとして見られることがありますが、その最終的な目標はデータ侵害を防止することです。

DSPMはインフラストラクチャー・アズ・ア・サービス (IaaS) に焦点を当てているのですか?

有効なDSPMは、IaaS、データベース、SaaSアプリケーション、クラウドファイルストレージなど、クラウド環境全体にわたってどこに機密性の高いデータがあるのかを検出します。

CSPMとDSPMとの違いは何ですか?

CSPMはクラウドインフラストラクチャーのセキュリティ確保に重点を置いています。DSPMは、機密性、アクセス権、ID、アクティビティを調べることによって、データ自体のセキュリティに重点を置きます。CSPMとDSPMとの違いについてはこちらをご覧ください。

DSPMを更に活用するには

セキュリティ態勢を自動的に改善する準備はできましたか?

参考資料

・オリジナル記事(英文)「Data Security in the Cloud: Key Use Cases for DSPM」

https://www.varonis.com/blog/dspm-use-cases

・Varonisデータシート - Varonis for AWS

https://view.highspot.com/viewer/47193b1c9ade426dd5c3f83474224c22?iid=61c39adc44850babf1140c12

・Varonisデータシート - Microsoft 365

https://view.highspot.com/viewer/47193b1c9ade426dd5c3f83474224c22?iid=61d8ba173eded7c63c1d2d72

・Varonisデータシート - Varonis for Google Workspace

https://view.highspot.com/viewer/47193b1c9ade426dd5c3f83474224c22?iid=61c39cb0ab0a69aba267c849

・当コラム 第11回 DSPM購入ガイド:DSPMソリューションの選び方

https://www.innovations-i.com/column/data-security/11.html

・当コラム 第20回 欧州連合人工知能法(EU AI法):その内容と重要ポイント

https://www.innovations-i.com/column/data-security/20.html

・当コラム 第5回 DSPMとCSPMソリューションの比較:データセキュリティとクラウドセキュリティを橋渡しするには

https://www.innovations-i.com/column/data-security/5.html

ブログ著者の紹介

Nolan Necoechea

Nolan NecoecheaはVaronisのプロダクトマーケティングストラテジストです。彼は10年以上にわたってデータやAIのイノベーターたちと仕事をしてきました。

(翻訳:跡部 靖夫)

プロフィール

Varonis Systems, Inc. (NASDAQ: VRNS) はデータセキュリティと分析の先駆者で、データ保護、脅威の検出と対応、およびコンプライアンスに特化したソフトウェアを開発しています。Varonisはデータのアクティビティや境界テレメトリー、ユーザーの振る舞いを分析することにより企業のデータを保護し、機密性の高いデータのロックダウンにより事故を防ぎ、また、自動化によりセキュアな状態を効率的に維持します。

Webサイト:Varonis Systems, Inc.

- 第52回 データの発見と分類:データのスキャン方法の重要性

- 第51回 クラウドセキュリティの問題を発見して修正するAzure Access Graphのご紹介

- 第50回 VaronisがCyralを買収、データベースアクティビティ監視を刷新

- 第49回 Varonis Data Lifecycle Automationによるデータガバナンスの合理化

- 第48回 クラウドセキュリティとは?

- 第47回 クラウドガバナンスを理解するための包括的なガイド

- 第46回 役割ベースのアクセス制御 (RBAC) とは?

- 第45回 データセキュリティ態勢管理 (DSPM): 最高情報セキュリティ責任者 (CISO) のためのベストプラクティスガイド

- 第44回 パラダイム転換:データセキュリティが遂に中心的な役割を果たすようになった理由

- 第43回 AWSのS3バケットを狙うランサムウェア:攻撃者による暗号化を防止する方法

- 第42回 DeepSeekを見つける: シャドゥAIの見つけ方、止め方

- 第41回 データセキュリティとインシデント対応を変革するVaronisのAthena AI

- 第40回 IDがデータセキュリティにおける最大の死角となってしまっている理由

- 第39回 Microsoft 365の新機能「組織メッセージ」の潜在的なリスク

- 第38回 サイバーセキュリティ啓発のヒント10選:積極的な安全確保

- 第37回 古いデータを効率的にアーカイブするための4つのポイント

- 第36回 Varonis for ServiceNowのご紹介

- 第35回 CISOの秘密: 2025年に向けた究極のセキュリティ計画

- 第34回 クラウドセキュリティの問題を発見して修正するAWS Access Graphのご紹介

- 第33回 Varonis for Google Cloudのご紹介

- 第32回 Microsoft 365 CopilotへのNIST CSF 2.0の適用

- 第31回 NISTサイバーセキュリティフレームワーク 2.0を紐解く

- 第30回 データセキュリティ最前線: Varonisのいま(2024年10月)

- 第29回 DSPMを利用してシャドーデータベースを見つける方法

- 第28回 サプライチェーン攻撃への対応準備はできていますか?—サプライチェーンリスク管理が不可欠である理由

- 第27回 クラウドの裂け目:大規模学習モデル (LLM) リスクから身を守るには

- 第26回 クラウドの構成ドリフトを防ぐには

- 第25回 データ漏洩に繋がるAWSの構成不備

- 第24回 データ分類製品購入ガイド: データ分類ソリューションの選び方

- 第23回 クラウド領域のデータセキュリティ:DSPMの主な活用方法

- 第22回 米国証券取引委員会(SEC)の新サイバー開示ガイドラインが意味するもの

- 第21回 対談:悪意のある(非)内部関係者

- 第20回 欧州連合人工知能法(EU AI法):その内容と重要ポイント

- 第19回 UEBAとは?ユーザーとエンティティーの振る舞い分析 (UEBA) の完全ガイド

- 第18回 対談:ガバナンス、リスク管理、コンプライアンス (GRC) の原理

- 第17回 クラウドセキュリティプログラムを一から構築するには

- 第16回 Snowflake内の重要データの安全を確保するには

- 第15回 Salesforceの保護:公開リンク作成を防止

- 第14回 ランサムウェアを防止する方法:基本編

- 第13回 クラウドセキュリティの基本:データセキュリティ態勢管理(DSPM)の自動化

- 第12回 職場でのAI活用:ビジネス活用のための準備と安全確保に関する3つのステップ

- 第11回 DSPM購入ガイド:DSPMソリューションの選び方

- 第10回 ISO 27001 (ISMS) 準拠ガイド: 重要なヒントと洞察

- 第9回 クラウドデータセキュリティの未来:DSPM活用法

- 第8回 組織における責任共有モデルの理解と適用

- 第7回 Varonisを活用してMicrosoft Copilot for Microsoft 365の安全な導入を加速する方法

- 第6回 企業向けCopilotに入力して欲しくないプロンプト6選

- 第5回 DSPMとCSPMソリューションの比較:データセキュリティとクラウドセキュリティを橋渡しするには

- 第4回 生成AIセキュリティ:Microsoft Copilotの安全なロールアウトに向けて

- 第3回 Varonisが内部者の脅威との戦いを支援する3つの方法

- 第2回 VaronisがGigaOmの2023年版レーダーレポート「データセキュリティプラットフォーム」でリーダーに選出

- 第1回 Varonis誕生ものがたり