第8回

組織における責任共有モデルの理解と適用

Varonis Systems, Inc. 執筆

私どもVaronis Systems, Inc (NASDAQ: VRNS) は、データセキュリティと分析の先駆者で、データ保護、脅威の検出と対応、およびコンプライアンスに特化したソフトウェアを開発しています。

このコラムでは、サイバーセキュリティ、プライバシー、データ保護についての最新のトレンドや知見、分析情報、事例などを皆様にご紹介していきたいと考えております。

第8回目となる今回は、「組織における責任共有モデルの理解と適用」と題して、多くのクラウドサービスプロバイダーが採用している責任共有モデルを理解するためのポイントを紹介する、上級セールスエンジニアであるTristan Grushのブログ記事をご紹介いたします。

重大なセキュリティのギャップや機密性の高いデータに対するリスクを回避するために、組織は多くのSaaSプロバイダーが採用している責任共有モデルを理解する必要があります。

SaaS、IaaS、その他のアプリケーションを自社の環境やアプリケーションに取り入れる企業が増えている中、機密性の高いデータの保護における自分たちの役割を認識できていない組織が見受けられます。

このような組織では、自分たちの情報の保護をSaaSプロバイダーのみに依存することとなり、セキュリティスタックにおいて大きなギャップが生じている可能性があります。

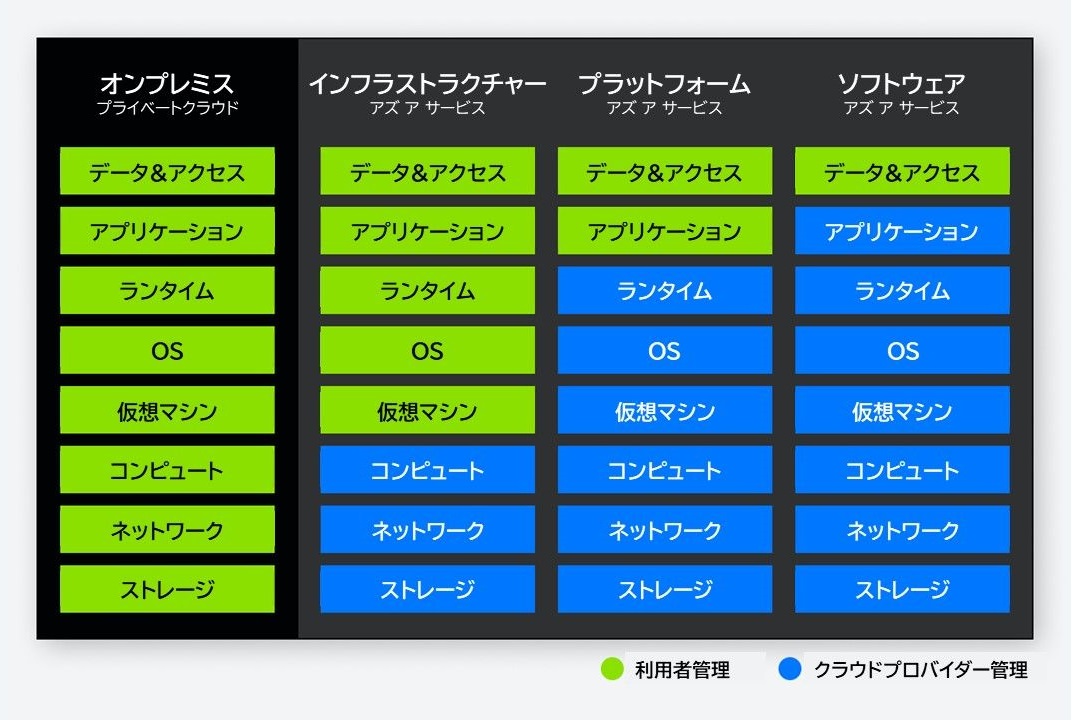

組織がどのセキュリティ側面に対して責任をもつのか、あるいは、どのセキュリティ側面がSaaSアプリケーションの領域に属するのかを理解するためのモデルは、責任共有モデルと呼ばれています。

セキュリティ部門は、今日のサイバー脅威によるリスクを軽減し、機密性の高い情報を保護するために、このモデルを理解しなければなりません。

責任共有モデルとは?

責任共有モデルでは、SaaSプロバイダーはインフラストラクチャーを保護し、可用性の高いソリューションを提供する説明責任を負います。利用者は、プラットフォーム内のデータを保護し、安全を確保する責任がありますが、多くの組織ではそのことを認識していません。

データセキュリティの責任が誰にあるかについて誤解が生じる原因の多くは、社内の部門が、IT部門やセキュリティ部門を巻き込まずにSaaS製品を購入することから起因しています。

Salesforce、AWSやMicrosoftなどのいくつかのクラウドプロバイダーが各組織で遵守している従来の責任共有の内容を以下に示します。

責任共有の実例

Salesforceは、責任共有モデルを実践している良い例です。

Salesforceは自社のインフラストラクチャーにセキュリティ・バイ・デザインを採用していますが、重要なデータを脅威や侵害から守るために正しいセキュリティ管理とベストプラクティスを実装するのはエンドユーザーの責任です。

Varonisは、Salesforceのデータセキュリティ態勢にリアルタイムの可視化を提供し、最も貴重な宝石であるデータに適切な人だけがアクセス権を持つことを確実にし、設定不備を自動的に修正し、疑わしいアクティビティを検出することにより、組織が責任共有モデルを維持できるよう支援します。

Salesforceを購入する組織では、営業部門がCRMツールを管理する傾向があり、ユーザーが情報に簡単にアクセスできるようにすることに重点を置いてしまいます。

しかし、その性質上、SalesforceなどのSaaSプラットフォームは機密性の高いデータを扱っているにも拘わらず、セキュリティ部門による可視性や認識は限られているのが一般的です。

迅速なアクセスの必要性と、セキュリティ監視が無い状況から、データセキュリティとデータガバナンスが脇に追いやられてしまうことがよくあります。これは、IT部門がほとんどあるいはまったく関与していない状況下でSaaSアプリケーションの購入と展開が行われる場合には特に顕著で、データ侵害の可能性が大幅に高まります。

だからこそ、責任共有モデルを適用することがデータ保護にとって最も重要なのです。

組織における責任共有モデルの適用方法

機密性の高いデータが悪意のある人の手に渡らないようにするためには、責任共有モデルの構成要素を、セキュリティ部門とアプリケーション所有者が認識し、理解する必要があります。

管理部門とアプリケーション所有者との協力関係を通じて、ファイルサーバー上のデータと同じぐらいの慎重さで、クラウドデータを適切に保護することができるようになります。

セキュリティ部門とアプリケーション所有者にアクセス権と適切な管理権を与えて、両者が以下の3つの質問に答えられるようにします。

1. このアプリケーションで保存した機密性の高いデータはどこにありますか?

2. 誰がこのデータにアクセスできますか?

3. 誰が私のデータにアクセスしていますか?

チームメンバーは、自社がどのセキュリティ構成要素の保護に責任を負うのか、SaaSプロバイダーが責任を負う側面はどこまでで、具体的にどんなセキュリティ側面に対処しなければならないのかを理解する必要があります。組織が使用するすべてのSaaSプラットフォームを、責任共有モデルを念頭に置いて評価する必要があります。

Varonisは、組織が、機密性の高いデータがどこにあるのかを把握するのを助け、データへのアクセス権をマッピングし、監査および脅威検出機能を提供します。

Varonisは、SaaSデータに対する明確な文脈に基づく理解を提供し、事業継続性に与えることなく自動化された成果によって組織を保護します。SaaS、IaaS、オンプレミスのデータなど、さまざまなものに対応しています。

漏洩事故が発生するのを待ってはいけません。

組織がSaaSアプリケーションに関する共有責任を適切に定義していない場合には、所有権の欠如や準備不足が原因となって、データ侵害や内部者脅威に適切に対応できなくなる可能性があります。

機密性の高いデータが保護されているかどうかを知りたいですか?

Varoinsの無償のデータリスクアセスメントから始めましょう。24時間以内に、最も重要なデータを明確にリスクベースで把握し、修正の自動化のための明確な道筋を把握できます。

参考

・オリジナルブログ記事(英文) https://www.varonis.com/blog/understanding-and-applying-the-shared-responsibility-model

・Varonisの統合 https://www.varonis.com/ja/integrations

・DatAdvantage Cloud https://www.varonis.com/ja/products/datadvantage-cloud

ブログ記事著者のご紹介

Tristan Grush

Tristan Grushは、Varonisでニューヨーク市内とニューヨーク州西部地区を担当する上級セールスエンジニアです。2020年にVaronisに入社し、組織があらゆるデータ領域にわたってデータを保護することを支援しています。

(翻訳:跡部 靖夫)

プロフィール

Varonis Systems, Inc. (NASDAQ: VRNS) はデータセキュリティと分析の先駆者で、データ保護、脅威の検出と対応、およびコンプライアンスに特化したソフトウェアを開発しています。Varonisはデータのアクティビティや境界テレメトリー、ユーザーの振る舞いを分析することにより企業のデータを保護し、機密性の高いデータのロックダウンにより事故を防ぎ、また、自動化によりセキュアな状態を効率的に維持します。

Webサイト:Varonis Systems, Inc.

- 第52回 データの発見と分類:データのスキャン方法の重要性

- 第51回 クラウドセキュリティの問題を発見して修正するAzure Access Graphのご紹介

- 第50回 VaronisがCyralを買収、データベースアクティビティ監視を刷新

- 第49回 Varonis Data Lifecycle Automationによるデータガバナンスの合理化

- 第48回 クラウドセキュリティとは?

- 第47回 クラウドガバナンスを理解するための包括的なガイド

- 第46回 役割ベースのアクセス制御 (RBAC) とは?

- 第45回 データセキュリティ態勢管理 (DSPM): 最高情報セキュリティ責任者 (CISO) のためのベストプラクティスガイド

- 第44回 パラダイム転換:データセキュリティが遂に中心的な役割を果たすようになった理由

- 第43回 AWSのS3バケットを狙うランサムウェア:攻撃者による暗号化を防止する方法

- 第42回 DeepSeekを見つける: シャドゥAIの見つけ方、止め方

- 第41回 データセキュリティとインシデント対応を変革するVaronisのAthena AI

- 第40回 IDがデータセキュリティにおける最大の死角となってしまっている理由

- 第39回 Microsoft 365の新機能「組織メッセージ」の潜在的なリスク

- 第38回 サイバーセキュリティ啓発のヒント10選:積極的な安全確保

- 第37回 古いデータを効率的にアーカイブするための4つのポイント

- 第36回 Varonis for ServiceNowのご紹介

- 第35回 CISOの秘密: 2025年に向けた究極のセキュリティ計画

- 第34回 クラウドセキュリティの問題を発見して修正するAWS Access Graphのご紹介

- 第33回 Varonis for Google Cloudのご紹介

- 第32回 Microsoft 365 CopilotへのNIST CSF 2.0の適用

- 第31回 NISTサイバーセキュリティフレームワーク 2.0を紐解く

- 第30回 データセキュリティ最前線: Varonisのいま(2024年10月)

- 第29回 DSPMを利用してシャドーデータベースを見つける方法

- 第28回 サプライチェーン攻撃への対応準備はできていますか?—サプライチェーンリスク管理が不可欠である理由

- 第27回 クラウドの裂け目:大規模学習モデル (LLM) リスクから身を守るには

- 第26回 クラウドの構成ドリフトを防ぐには

- 第25回 データ漏洩に繋がるAWSの構成不備

- 第24回 データ分類製品購入ガイド: データ分類ソリューションの選び方

- 第23回 クラウド領域のデータセキュリティ:DSPMの主な活用方法

- 第22回 米国証券取引委員会(SEC)の新サイバー開示ガイドラインが意味するもの

- 第21回 対談:悪意のある(非)内部関係者

- 第20回 欧州連合人工知能法(EU AI法):その内容と重要ポイント

- 第19回 UEBAとは?ユーザーとエンティティーの振る舞い分析 (UEBA) の完全ガイド

- 第18回 対談:ガバナンス、リスク管理、コンプライアンス (GRC) の原理

- 第17回 クラウドセキュリティプログラムを一から構築するには

- 第16回 Snowflake内の重要データの安全を確保するには

- 第15回 Salesforceの保護:公開リンク作成を防止

- 第14回 ランサムウェアを防止する方法:基本編

- 第13回 クラウドセキュリティの基本:データセキュリティ態勢管理(DSPM)の自動化

- 第12回 職場でのAI活用:ビジネス活用のための準備と安全確保に関する3つのステップ

- 第11回 DSPM購入ガイド:DSPMソリューションの選び方

- 第10回 ISO 27001 (ISMS) 準拠ガイド: 重要なヒントと洞察

- 第9回 クラウドデータセキュリティの未来:DSPM活用法

- 第8回 組織における責任共有モデルの理解と適用

- 第7回 Varonisを活用してMicrosoft Copilot for Microsoft 365の安全な導入を加速する方法

- 第6回 企業向けCopilotに入力して欲しくないプロンプト6選

- 第5回 DSPMとCSPMソリューションの比較:データセキュリティとクラウドセキュリティを橋渡しするには

- 第4回 生成AIセキュリティ:Microsoft Copilotの安全なロールアウトに向けて

- 第3回 Varonisが内部者の脅威との戦いを支援する3つの方法

- 第2回 VaronisがGigaOmの2023年版レーダーレポート「データセキュリティプラットフォーム」でリーダーに選出

- 第1回 Varonis誕生ものがたり